Что пишут в блогах

- Штат, гибрид или аутсорс тестирования: честный разбор экономики QA-команд в 2026

- Как нагрузочное тестирование защищает бизнес от убытков?

- Исследовательское тестирование и UX‑аудит для интернет-магазина

- Юзабилити‑тестирование без розовых очков: почему идеальный функционал не спасёт от провала?

- А ваши тестировщики защищают ваш продукт и компанию от миллионных штрафов?

- TechWriter Days 3. Как это было

- Ричард Румельт. Взлом стратегии.

- Должны ли разработчики тестировать свой код

- Мои 12 недель в году. Часть 33 (вышла книга по SQL, закончила книгу про ИИ)

- Почему SaaS падает при росте нагрузки?

Что пишут в блогах (EN)

- The AI House presented by KPMG

- Humans In The Way

- Checking Isn’t Testing. Soon It Won’t Be Employment Either

- Measuring for AI success and quality improvement

- BSides Luxembourg 2026 - True Community Spirit

- Growing trees, today

- MCA Awards 2026

- Testing: The Art of Unlearning

- More work for the same salary

- Estimating the population of Zabok using public data

Онлайн-тренинги

-

Chrome DevTools: Инструменты тестировщикаНачало: 4 июня 2026

-

Инженер по тестированию программного обеспеченияНачало: 4 июня 2026

-

Git: инструменты тестировщикаНачало: 4 июня 2026

-

Азбука ИТНачало: 4 июня 2026

-

SQL: Инструменты тестировщикаНачало: 4 июня 2026

-

Bash: инструменты тестировщикаНачало: 4 июня 2026

-

Python для начинающихНачало: 4 июня 2026

-

Docker: инструменты тестировщикаНачало: 4 июня 2026

-

Аудит и оптимизация процессов тестированияНачало: 5 июня 2026

-

Практикум по тест-дизайну 2.0Начало: 5 июня 2026

-

Логи как инструмент тестировщикаНачало: 8 июня 2026

-

Тестирование REST APIНачало: 8 июня 2026

-

Техники локализации плавающих дефектовНачало: 8 июня 2026

-

Регулярные выражения в тестированииНачало: 11 июня 2026

-

Автоматизация тестов для REST API при помощи PostmanНачало: 11 июня 2026

-

Применение ChatGPT в тестированииНачало: 11 июня 2026

-

Школа для начинающих тестировщиковНачало: 11 июня 2026

-

Charles Proxy как инструмент тестировщикаНачало: 11 июня 2026

-

CSS и Xpath: инструменты тестировщикаНачало: 11 июня 2026

-

Тестирование GraphQL APIНачало: 11 июня 2026

-

Программирование на Java для тестировщиковНачало: 12 июня 2026

-

Тестировщик ПО: интенсивный курс (ПОИНТ) со стажировкойНачало: 16 июня 2026

-

Автоматизация тестирования REST API на PythonНачало: 17 июня 2026

-

Автоматизация тестирования REST API на JavaНачало: 17 июня 2026

-

Тестирование мобильных приложений 2.0Начало: 17 июня 2026

-

Тестирование безопасностиНачало: 17 июня 2026

-

Автоматизация функционального тестированияНачало: 19 июня 2026

-

Школа тест-менеджеров v. 2.0Начало: 24 июня 2026

-

Тестирование веб-приложений 2.0Начало: 26 июня 2026

-

Тестирование без требований: выявление и восстановление информации о продуктеНачало: 29 июня 2026

-

Школа Тест-АналитикаНачало: 1 июля 2026

-

Организация автоматизированного тестированияНачало: 3 июля 2026

-

Программирование на C# для тестировщиковНачало: 3 июля 2026

-

Программирование на Python для тестировщиковНачало: 10 июля 2026

-

Создание и управление командой тестированияНачало: 16 июля 2026

-

Тестирование производительности: JMeter 5Начало: 17 июля 2026

| Тестирование CRUD, часть 1: создание и чтение |

| 11.11.2019 00:00 |

|

Несмотря на непривлекательное название, тестирование CRUD очень важно! CRUD – это аббревиатура для Create, Read, Update, Delete (создание, чтение, обновление, удаление). Как знает любой тестировщик, большая часть нашего тестирования включает эти операции. Сегодня мы обсудим наилучшие способы тестирования создания и чтения. Самое важное, что нужно знать, тестируя CRUD: недостаточно полагаться на то, что вы видите в интерфейсе, чтобы убедиться, что значение поля было создано или изменено. Это связано с тем, что интерфейс может кэшировать значения для более эффективной загрузки в браузере. Для того, чтобы абсолютно точно удостовериться, что значение изменилось, нужно проверить базу данных, где оно хранится. В результате вы убеждаетесь, что значение задано в двух местах – в интерфейсе и в базе данных. Если вы занимаетесь тестированием API, то можете подтвердить это в трех местах, но тестирование API мы сейчас затрагивать не будем. Тестирование операции создания

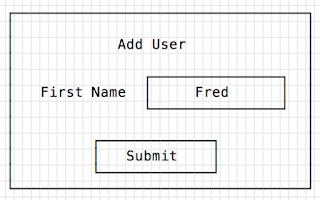

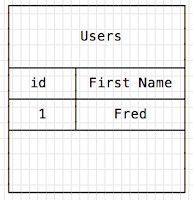

Это текстовое поле – форма добавления пользователя. Мы введем туда имя пользователя и нажмем на "Submit". Затем мы посмотрим на страницу Users нашего воображаемого приложения, и убедимся, что новый пользователь создан:

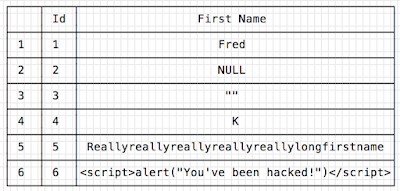

Вот и он! Теперь нам нужно запросить базу данных, чтобы проверить, правильно ли сохранилось значение. В нашей воображаемой базе это можно сделать запросом SELECT * from Users Это даст нам результат, похожий на тот, что мы видели в интерфейсе, поэтому не буду добавлять скриншот. Для тщательной проверки функции создания можно пользоваться идеями для тестирования текстовых полей – убедиться, что все валидные значения сохраняются в базу данных. Тестирование операции чтенияНа самом деле мы начали тестировать операцию чтения, когда проверили страницу пользователей, чтобы убедиться, что наш новый пользователь добавлен. Но тут важно проверить кое-что еще! Нужно узнать, что произойдет, если в базу попадут плохие данные, и мы попытаемся просмотреть их через интерфейс. Давайте посмотрим, как могут выглядеть плохие данные в базе

В нашем воображаемом приложении интерфейс имеет ограничения на поле имени. Это обязательное поле, в нем должно быть не менее двух символов, их должно быть не больше 40, и они должны быть или буквами, или дефисами/апострофами – прочие символы запрещены. Как можно видеть в таблице, у нас много плохих данных.

Что должно произойти, если мы откроем список пользователей в нашем приложении? Это зависит от дизайнерского решения. Возможно, плохие данные будут отображаться, если не угрожают безопасности – как, скажем, имя пользователя 6, которое на самом деле – сохраненная XSS-атака. Неважно, каковы правила для отображения таких данных – нужно проверить, что они соблюдаются. Возможно, вы говорите себе (или разработчик говорит вам), что отображение плохих данных – не проблема, потому что у нас будет хорошая валидация, которая не даст таким данным попасть в базу данных. Это, конечно, стандартная практика сейчас, но всегда будут ситуации, когда плохие данные таки просочатся в базу. Как-то раз я тестировала операцию PATCH, где можно было вставлять в запись номера телефонов. Я обнаружила, что при правильном формировании тела запроса валидация проводилась, но существовал граничный случай, когда тело PATCH было сформировано неверно и принималось без валидации. Любой разработчик, неправильно запрограммировавший операцию PATCH, мог в результате разрешить "плохим" телефонным номерам проникать в базу! Хорошее правило тестирования операций создания и чтения – предполагать, что что угодно может пойти не по плану, и тестировать соответственно. Продолжим разговор об этом в следующий раз, тестируя операции обновления и удаления. |